Spøgelser på nettet. 10 mest højt profilerede cyberangreb i historien

Miscellanea / / August 04, 2021

Fra hackingstjerners konti til angreb på Irans atomprogram.

10. DarkHotel. Luksushotels forfalskede ry, 2007-2014

Den ondsindede spyware, også kendt som Tapaoux, blev distribueret af angribere"Dark Hotel": et cyberspionagernetværk på asiatiske hoteller / Kaspersky Daily gennem åbne Wi-Fi-netværk på en række luksushoteller. Sådanne netværk er meget dårligt beskyttede, hvorfor hackere let formåede at installere deres software på hotelservere.

I Telegram -kanalen “Livshacker»Kun den bedste skrivning om teknologi, relationer, sport, biograf og mere. Tilmeld dig!

I vores Pinterest kun de bedste tekster om relationer, sport, biograf, sundhed og meget mere. Tilmeld dig!

På computere, der er forbundet til Wi-Fi, blev det foreslået at installere en officiel opdatering af et eller andet program ved første øjekast. For eksempel Adobe Flash eller Google Toolbar. Sådan var virussen normalt forklædt.

Hackerne brugte også en individuel tilgang: engang udgav DarkHotel sig for at være en torrentfil for at downloade en japansk erotisk tegneserie.

Efter at have kommet på enheden, tilbød virusprogrammet at indtaste personlige data, for eksempel kortnummeret, ved "opdatering", og vidste også, hvordan man læste tastetryk, når man skrev. Som et resultat fik angriberne adgang til brugernavne og adgangskoder samt hans konti.

Hackere oprettede bevidst en virus i en hotelkæde før ankomsten af højtstående gæster for at få adgang til deres enheder. På samme tid vidste angriberne nøjagtigt, hvor offeret ville bo, og de konfigurerede programmet, så det kun ville inficere den enhed, de havde brug for. Efter operationen blev alle data fra serverne slettet.

DarkHotels mål var topledere i store virksomheder, succesrige iværksættere, højtstående politikere og embedsmænd. De fleste indbrud blev foretaget'Dark Hotel' Hacks Target Forretningsrejsende: Report / NBC News i Japan, Kina, Rusland og Korea. Efter at have modtaget fortrolige oplysninger, afpressede hackere tilsyneladende deres ofre og truede med at sprede klassificerede data. De stjålne oplysninger blev også brugt til at søge efter nye mål og organisere de næste angreb.

Det er stadig ukendt, hvem der stod bag disse cyberkriminaliteter.

9. Mirai. The Rise of Smart Devices 2016

Sammen med bommen af forskellige enhederforbundet til Internettet - routere, smarte hjem, online kasseapparater, videoovervågningssystemer eller spilkonsoller - er der også nye muligheder for cyberkriminelle. Sådanne enheder er normalt dårligt beskyttede, så de let kan inficeres af et botnet. Med dens hjælp opretter hackereHvad er et cyberangreb? / Cisco netværk af kompromitterede computere og andre enheder, som derefter styres uden deres ejers viden.

Som et resultat kan enheder, der er inficeret af botnets, sprede virussen og angribe mål defineret af hackere. For eksempel at overvælde serveren med anmodninger, så den ikke længere vil være i stand til at behandle anmodninger, og kommunikation med den vil gå tabt. Dette kaldes et DDoS -angreb.

Botnet med det klangfulde navn Mirai ("fremtid" fra japansk) er blevet særligt berømt. I årenes løb inficerede det hundredtusindvis af netværkstilsluttede routere, overvågningskameraer, set-top-bokse og andet udstyr, hvis brugere ikke gad at ændre deres fabriksadgangskoder.

Virussen kom ind på enheder gennem et simpelt valg af en nøgle.

Og i oktober 2016 modtog hele denne armadaK. Kochetkova. Hvad skete der med Twitter, PayPal, Amazon og andre amerikanske tjenester / Kaspersky Daily signal om at fylde op med opkald fra udbyderen domænenavne Dyn. Dette drev PayPal, Twitter, Netflix, Spotify, PlayStation online -tjenester, SoundCloud, The New York Times, CNN og omkring 80 andre Dyn -brugervirksomheder ned.

Hackergrupperne New World Hackers og RedCult påtog sig ansvaret for angrebet. De stillede ingen krav, men den samlede skade på grund af nedetid i onlinetjenester var omkring $ 110 millioner.

Det var muligt at bekæmpe Mirai ved at omfordele trafik og genstarte individuelle komponenter i Dyn -systemet. Hvad der skete, rejser imidlertid spørgsmål om sikkerheden på smarte enheder, som kan tegne sig for næsten halvdelen af alle botnets kapacitet.

8. Skandaløse lækager af personoplysninger om berømtheder fra iCloud og Twitter, 2014 og 2020

Blommer forårsagede en reel resonans.

iCloud

Cyberkriminelle kan få fat i brugernes personlige data ved at sende svigagtig Beskeder. For eksempel sms'er, der udgør sig som advarsler fra sikkerhedstjenesten. Brugeren får at vide, at de angiveligt forsøger at komme ind på hans profil. Falsk teknisk support tilbyder at følge et link, der faktisk fører til angribernes websted og udfylde et spørgeskema med et brugernavn og en adgangskode for at beskytte personlige data. Efter at have beslaglagt oplysninger fra en godtroende person, får svindlere adgang til kontoen.

I 2014 lykkedes det på denne måde hackere atC. Arthur. Naked celebrity hack: sikkerhedseksperter fokuserer på iCloud backup -teori / The Guardian hack iCloud af en række berømtheder og gør deres personlige data frit tilgængelige. Afløbet var ikke så meget omfattende, som det var højt. For eksempel er personlige fotografier af berømtheder kommet til Internettet, herunder meget krydrede billeder. I alt blev omkring 500 billeder stjålet. Desuden er det muligt, at ikke alle blev offentliggjort.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder og andre led af hacket.

Inden for fire år efter hacking fem blev fundet og anholdtTidligere Hannover -lærer dømt i 'Celebgate' nøgenfoto -hacking / WTVR hackere fra USA involveret i det. Fire fik mellem otte og 34 måneders fængsel, og en formåede at slippe af med en bøde på 5.700 dollar.

I juli 2020 kom de under distributionenTwitter Hack / Twitter Support Thread berømte Twitter -brugere. En af indbrudstyvene overbevist medarbejder på det sociale netværk, der arbejder i it -afdelingen. Sådan fik hackerne adgang til de konti, de havde brug for. Og så postede de indlæg der med et opkald til at støtte Bitcoin og sende penge til den angivne krypto -tegnebog. Derfra skulle midlerne angiveligt returneres i dobbelt beløb.

Forskellige berømte personligheder blev igen ofre: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama og andre amerikanske berømtheder.

Også nogle virksomheders konti - for eksempel Apple og Uber. I alt blev omkring 50 profiler berørt.

Sociale netværk måtte midlertidigt blokere hackede konti og slette falske indlæg. Det lykkedes dog angriberne at skaffe en god jackpot på denne fidus. På bare få timer sendte omkring 300 brugere mere endE. Birnbaum, I. Lapowsky, T. Krazit. Hackere overtog Twitter efter 'et koordineret social engineering -angreb' på medarbejdere / protokol 110 tusind dollars.

Indbrudstyve viste sig at væreErklæring fra FBI San Francisco Assistant Special Agent in Charge Sanjay Virmani om anholdelser i Twitter Cyber Attack / FBI San Francisco tre fyre og en pige mellem 17 og 22 år fra USA og Storbritannien. Den yngste af dem, Graham Clark, formåede at skjule sig som Twitter -medarbejder. Nu afventer unge mennesker retssag.

7. GhostNet. Kina kontra Google, menneskerettighedsforkæmpere og Dalai Lama, 2007-2009

Cyberangreb og cyberspionage udføres ikke kun af hackergrupper, men også af hele stater. Således følte Google den fulde magt hos hackerne i Kinas service.

I 2009 opdagede virksomheden, at det havde distribueret spyware ved hjælp af sin server i Kina i to år. Hun infiltreredeJ. Markoff. Kæmpe spy -system stjæler computere i 103 lande / New York Times mindst 1.295 computere i offentlige og private virksomheder i 103 lande.

Ressourcerne blev påvirket, lige fra udenrigsministerier og NATO til Dalai Lamas krisecentre. GhostNet har også beskadiget mere end 200 amerikanske virksomheder.

Ved hjælp af virussen overvågede Kina regeringerne i Syd- og Sydøstasien samt kinesiske dissidenter og menneskerettighedsaktivister. Programmet kunne f.eks. Aktivere computerens kameraer og mikrofoner for at aflytte, hvad der blev sagt i nærheden. Også med sin hjælp stjal kinesiske hackere kildekoden til servere i individuelle virksomheder. Mest sandsynligt var han nødvendig for at oprette deres egne lignende ressourcer.

Opdagelsen af GhostNet spillede en stor rolle i, at Google lukkede sin forretning i Kina og ikke holdt ud i Mellemriget i fem år.

6. Stuxnet. Israel og USA mod Iran, 2009-2010

Typisk kræver cyberangreb, at offeret er forbundet til internettet. For at sprede malware, selv blandt de computere, der ikke har adgang til internettet, kan angribere inficere USB -flashdrev.

Denne teknik blev meget effektivt brugt af specialtjenesterne i USA og Israel, der ønskede at bremse det iranske program for at skabe Atom våben. Landets atomindustrifaciliteter blev imidlertid isoleret fra World Wide Web, hvilket krævede en original tilgang.

Forberedelsen til operationen var uden fortilfælde. Hackerne udviklede en sofistikeret kompleks virus kaldet Stuxnet, der handlede med et bestemt formål. Det angreb kun Siemens software til industrielt udstyr. Herefter blev virussen testetW. J. Bred, J. Markoff, D. E. Sanger. Israelsk test på orm kaldet afgørende i Iran Nuclear Delay / The New York Times på en lignende teknik i den israelske lukkede by Dimona.

De første fem ofre (iranske virksomheder, der arbejder i atomindustrien) varStuxnet: start / Kaspersky Daily nøje udvalgt. Gennem deres servere lykkedes det amerikanerne at distribuere Stuxnet, som intetanende atomforskere selv bragte på hemmeligt udstyr via flashdrev.

Indbruddet førte til, at centrifugerne, ved hjælp af hvilke de iranske atomforskere berigede uran, begyndte at rotere for hurtigt og mislykkes. Samtidig var det ondsindede program i stand til at simulere normale driftsmålinger, så specialister ikke bemærkede fejl. Således blev omkring tusind installationer sat ud af drift - en femtedel af sådanne enheder i landet, og udviklingen af Irans atomprogram blev bremset og kastet tilbage i flere år. Derfor betragtes historien med Stuxnet som den største og mest succesrige cybersabotage.

Virussen opfyldte ikke kun den opgave, den blev oprettet til, men spredte sig også mellem hundredtusinder af computere, selvom den ikke forårsagede meget skade for dem. Stuxnets virkelige oprindelse blev først fastslået to år senere, efter at 2.000 inficerede filer blev undersøgt.

5. BlueLeaks. Største amerikanske tyveri af datatyveri i 2020

Amerikanske efterretningstjenester var selv sårbare over for hacker -cyberangreb. Desuden har de kriminelle demonstreret, at de også kan bruge snedige ordninger. For eksempel kom angribere ikke ind i statslige systemer, men hackede et webudviklingsfirma Netsential, som forsynede føderale og lokale agenturer med tekniske delingsfunktioner Information.

Som et resultat lykkedes det hackere fra gruppen AnonymEN. Greenberg. Hack Brief: Anonym stjal og lækkede en megatrove af politidokumenter / WIRED stjæle mere end en million filer fra amerikanske retshåndhævende og efterretningsagenturer: kun 269 gigabyte information. Angriberne offentliggjorde disse data på DDoSecrets -webstedet. Video- og lydklip, e -mails, notater, regnskaber samt planer og efterretningsdokumenter blev gjort offentligt tilgængelige.

Selv om der ikke var klassificerede oplysninger eller data om lovovertrædelsen fra de retshåndhævende myndigheder selv, var mange af oplysningerne ret skandaløse. For eksempel blev det kendt, at de særlige tjenester overvåger aktivister Sorte liv betyder noget. Entusiaster begyndte at analysere de flettede filer og derefter offentliggøre dem under hashtagget #blueleaks.

På trods af indledende kontroller udført af DDoSecrets, blev der også fundet fortrolige data blandt de lækkede filer. For eksempel oplysninger om mistænkte, ofre for forbrydelser og bankkontonumre.

Efter anmodning fra USA blev DDoSecrets -serveren med BlueLeaks -data i Tyskland blokeret. Der er indledt en straffesag mod Anonym, men der er endnu ingen specifikke mistænkte eller anklagede.

4. Angreb på serverne i Det Demokratiske Parti i USA, 2016

På grund af konfrontationen mellem Hillary Clinton og Donald Trump var det amerikanske præsidentvalg i 2016 skandaløst helt fra begyndelsen. De kulminerede i et cyberangreb på det demokratiske partis ressourcer, en af landets to vigtigste politiske kræfter.

Hackerne var i stand til at installere et program på Demokraternes servere, som de kunne styre oplysninger med og spionere efter brugere. Efter bortførelser angriberne skjulte alle spor bag dem.

De modtagne oplysninger, som er 30 tusinde e -mails, blev overgivet til WikiLeaks af hackereHillary Clinton Email / WikiLeaks. Syv et halvt tusinde breve fra Hillary Clinton blev nøglen til lækagen. De fandt ikke kun personlige data om partimedlemmer og oplysninger om sponsorer, men også hemmelige dokumenter. Det viste sig, at Clinton, en præsidentkandidat og seniorpolitiker med erfaring, sendte og modtog fortrolige oplysninger via en personlig postkasse.

Som et resultat blev Clinton miskrediteret og tabte valget til Trump.

Det vides stadig ikke med sikkerhed, hvem der stod bag angrebet, men amerikanske politikere bevarer vedholdende russiske hackere fra Cozy Bear og Fancy Bear -grupperne for dette. De har ifølge det amerikanske etablissement tidligere deltaget i hacking af ressourcer fra udenlandske politikere.

3. Hacking af NASA og det amerikanske forsvarsministerium af en 15-årig teenager, 1999

Jonathan James, en teenager fra Miami, havde en lidenskab for rummet og kendte Unix -operativsystemet og C -programmeringssproget som hans hånd. For sjov ledte drengen efter sårbarheder i ressourcerne i det amerikanske forsvarsministerium og fandtK. Poulsen. Tidligere Teen Hacker's Suicide tilknyttet TJX Probe / WIRED dem.

Teenageren formåede at installere et spyware -program på serveren i en af afdelingerne for at opfange officiel korrespondance. Dette gav fri adgang til adgangskoder og personlige data for ansatte i forskellige afdelinger.

Det lykkedes også Jonathan at stjæle koden, som NASA brugte til at vedligeholde livsstøttesystemet ISS. På grund af dette blev arbejdet med projektet forsinket med tre uger. Omkostningerne ved den stjålne software blev anslået til 1,7 millioner dollars.

I 2000 blev drengen fanget og idømt seks måneders husarrest. Ni år senere blev Jonathan James mistænkt for at deltage i et hackerangreb på TJX, DSW og OfficeMax. Efter afhøring skød han sig selv og sagde i en selvmordsseddel, at han var uskyldig, men ikke troede på retfærdighed.

2. WannaCry. Datakrypteringsepidemi 2017

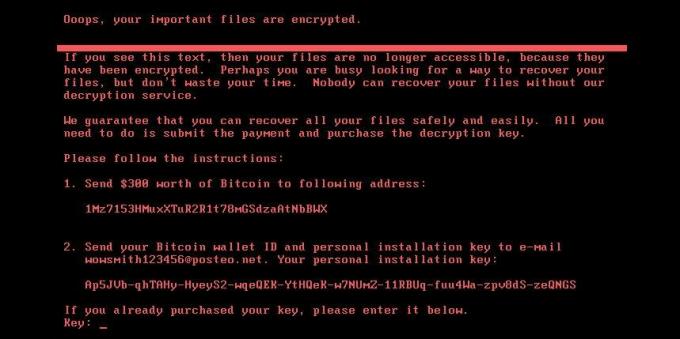

En af de mest ubehagelige former for malware er datakryptering. De inficerer din computer og koder filer på den, ændrer deres type og gør dem ulæselige. Derefter viser sådanne vira et banner på skrivebordet med en anmodning om at betale frelse til oplåsning af enheden, normalt i kryptokurrency.

I 2017 blev Internettet fejet af en reel epidemi af wcry-filer. Det er her, navnet på ransomware kommer fra - WannaCry. For at inficere brugte virussen en Windows -sårbarhed på enheder med et operativsystem, der endnu ikke var blevet opdateret. Derefter blev de inficerede enheder selv grobund for virussen og spredte den på Internettet.

WannaCry blev først opdaget i Spanien og smittet på fire dageEN. Hern. WannaCry, Petya, NotPetya: hvordan ransomware ramte den store tid i 2017 / The Guardian 200 tusinde computere i 150 lande. Programmet angreb også pengeautomater, automater til billetter, drikkevarer og mad eller informationstavler, der kører på Windows og er forbundet til internettet. Virussen beskadigede også udstyr på nogle hospitaler og fabrikker.

Det menes, at skaberne af WannaCry oprindeligt ville inficere alle Windows -enheder i verden, men det lykkedes ikke at afslutte at skrive koden ved et uheld at frigive en virus på Internettet.

Efter infektion krævede skaberne af det ondsindede program $ 300 af ejeren af enheden, og senere, da appetitten spillede, $ 600 hver. Brugere blev også skræmt af "at sætte på tælleren": angiveligt om tre dage ville beløbet stige, og på syv dage ville filerne være umulige at dekryptere. Faktisk var det under alle omstændigheder umuligt at returnere dataene til deres oprindelige tilstand.

Besejret WannaCry -forsker Markus Hutchins. Han bemærkede, at før infektion sendte programmet en anmodning til et ikke-eksisterende domæne. Efter dets registrering stoppede spredningen af virussen. Tilsyneladende var det sådan, skaberne havde til hensigt at stoppe ransomware, hvis den kom ud af kontrol.

Angrebet viste sig at være et af de største i historien. Ifølge nogle rapporter forårsagede hunRansomware WannaCry: Alt du behøver at vide / Kaspersky 4 milliarder dollar i skade. Oprettelsen af WannaCry er forbundet med hackergruppen Lazarus Group. Men der er ikke identificeret nogen specifik synder.

1. NotPetya / ExPetr. Den største skade ved hackers handlinger, 2016-2017

En slægtning til WannaCry er en anden ransomware kendt under mistænkeligt russiske navne: Petya, Petya. A, Petya. D, Trojan. Løsepenge. Petya, PetrWrap, NotPetya, ExPetr. Det spredte sig også over internettet og krypterede data fra Windows -brugere, og betaling af en løsesum på $ 300 i kryptokurrency gemte ikke filerne på nogen måde.

Petya, i modsætning til WannaCry, var specifikt målrettet virksomheder, så konsekvenserne af angrebet viste sig at være meget større, selvom der var færre inficerede enheder. Det lykkedes angriberne at gribe kontrollen over MeDoc -softwareserveren. Derfra begyndte de at sprede virussen under dække af en opdatering. Masseinfektionen ser ud til at stamme fra Ukraine, som malware forårsagede mest skade.

Som et resultat blev en lang række virksomheder rundt om i verden påvirket af virussen. For eksempel var der i AustralienPetya cyberangreb: Cadbury-fabrikken ramte, da ransomware spredte sig til australske virksomheder / The Guardian produktion af chokolade, i Ukraine kom udMEN. Linnik. Hvad har du gjort, Petya / Gazeta.ru kasseapparater var ude af drift, og i RuslandTuroperatør "Anex" stoppede salget på grund af cyberangreb / Fontanka.ru rejsearrangørens arbejde. Nogle store virksomheder, såsom Rosneft, Mærsk og Mondelez, led også tab. Angrebet kunne have haft mere farlige konsekvenser. Så ExPetr ramtePå grund af cyberangreb blev overvågningen af atomkraftværket i Tjernobyl overført til manuel tilstand / RIA Novosti selv på infrastrukturen til overvågning af situationen i Tjernobyl.

Den samlede skade ved hacking beløb sig tilHvad kan vi lære af det "mest ødelæggende" cyberangreb i historien? / CBC Nyheder mere end $ 10 mia. Mere end noget andet cyberangreb. De amerikanske myndigheder har anklagetSeks russiske GRU -embedsmænd sigtet i forbindelse med verdensomspændende implementering af destruktiv malware og andre forstyrrende handlinger i cyberspace / Det amerikanske justitsministerium i oprettelsen af "Petit" Sandorm -gruppen, der også er kendt som Telebots, Voodoo Bear, Iron Viking og BlackEnergy. Ifølge amerikanske advokater består den af russiske efterretningsofficerer.

Læs også👨💻🔓🤑

- Black mining: hvordan man tjener penge gennem andres computere

- 14 utroligt seje film om programmører og hackere

- Hvordan sikkerhedspersonale beskytter personlige oplysninger

- Online fidus: hvordan du kan blive snydt på sociale medier

Forskere taler om snesevis af COVID-19 symptomer, der kan vedvare i mere end 6 måneder

Forskere har navngivet de karakteristiske symptomer på delta -stammen af coronavirus. De adskiller sig fra den sædvanlige COVID-19