Usikker kommunikation: 9 måder at lytte til din telefon

Liv Af Teknologi / / December 19, 2019

JET-Us

Sim-kortet JET give en sikker og ubegrænset kommunikation på verdensplan.

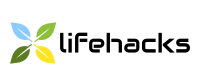

1. Sorm - officiel telefonaflytning

Den mest oplagte måde - at den officielle aflytning af regeringen.

I mange lande er telefonselskaberne forpligtet til at give adgang til de strækninger i aflytning af telefonsamtaler kanaler til de kompetente myndigheder. For eksempel i Rusland, i praksis, dette gøres teknisk gennem Sorm - hardware system til at levere funktioner søgningen operationer.

Hver operatør skal være installeret på din PBX integreret modul Sorm.

Hvis operatøren ikke har sat på PBX-udstyr til aflytning telefoner fra alle brugere af sin licens i Rusland det vil blive annulleret. Lignende programmer opererer i alt aflytning Kasakhstan, Ukraine, USA, Det Forenede Kongerige (Aflytning Modernisering Program, Tempora) Og andre lande.

Korruptionen af embedsmænd og ansatte i sikkerhedstjenesten er velkendt. Hvis de har adgang til systemet i "gud tilstand", der for et gebyr, du kan også få det. Som i alle statslige systemer, i den russiske Sorm - et stort rod og typisk russisk skødesløshed. De fleste af de teknikere har faktisk en meget

lave kvalifikationerDet giver dig mulighed for at tilslutte ulovligt til systemet ukendt for sig selv særlige tjenester.Teleoperatører har ingen kontrol over, hvornår og hvem af abonnenter lytte på Sorm linjer. Operatøren kontrollerer ikke, om der er en bestemt bruger telefonaflytning domstol sanktion.

"Tager en vis straffesag om undersøgelse af en organiseret kriminel gruppe, som opregner de 10 værelser. Du er nødt til at lytte til en person, der ikke har nogen relation til denne undersøgelse. Du skal bare færdig fra dette nummer og sige, at du har rettidig information om, hvad der er nummer et af lederne af den kriminelle gruppe", - de siger folk i kender med stedet "Agentura.ru".

Således gennem Sorm kan du lytte til alle på et "lovligt". Her er en beskyttet forbindelse.

2. Aflytning af operatøren

Cellular operatører generelt uden nogen problemer med at se listen over opkald og bevægelser historie en mobiltelefon, der er registreret til forskellige basestationer i sin fysiske placering. For at få en optagelse af opkald, ligesom efterretningstjenesten, operatøren har brug for at oprette forbindelse til Sorm systemet.

på Ruslands nye love Operatørerne har pligt til at føre optegnelser over alle samtaler medlemmer fra seks måneder til tre år (den nøjagtige betegnelse er nu enige). Loven træder i kraft i 2018.

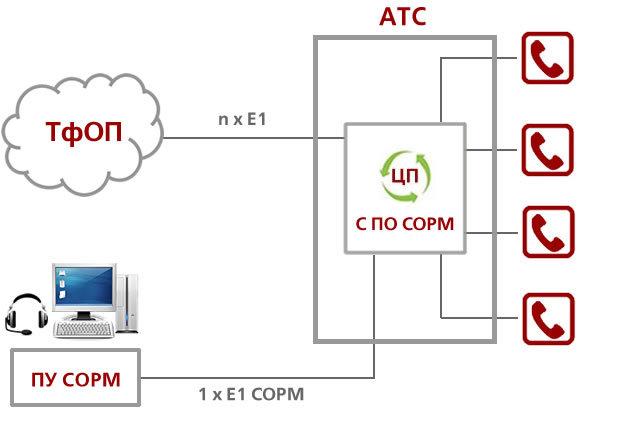

3. Tilslutning til signalering netværk SS7

At kende antallet af ofre kan lytte til telefonen, er forbundet til et netværk via netoperatørens Sårbarhed SS7 signaleringsprotokol (Signalling System № 7).

Sikkerhedseksperter beskrive denne teknik på en sådan måde.

Angriberen piggybacks på SS7-signalering netværk, hvor kanaler sender en overhead besked Send ruteinfo For SM (SRI4SM), der peger på et telefonnummer parameter angrebet abonnent A. Som svar på abonnentens hjemmenetværk angriber A sender nogle tekniske oplysninger: IMSI (International Subscriber Identity) og MSC skifte adresse, som i øjeblikket tjener abonnent.

Dernæst en angriber med en besked Indsæt abonnementsdata (ISD) indfører database VLR opdateret abonnent profil, ændre det Billing System adresse til adressen på hans, psevdobillingovoy systemer. Så, når angrebet part gør et udgående opkald, viser det sig kontakten stedet for den faktiske faktureringssystem til angribe systemet, som gør det muligt skifte direktivet for at omdirigere opkaldet til en tredjepart, igen styret af angriber. På denne tredjepart konferenceopkald foregik fra tre abonnenter, hvoraf to er ægte (opkalds A og en kaldet B), og den tredje angriber uautoriseret indlejrede og kan lytte til og optage samtale.

Kørsel det virker. Eksperter siger, at udviklingen af SS7-signalering netværk blev det ikke bygget til at beskytte mod sådanne angreb mekanismer. Implikationen var, at dette system, og så dækket og beskyttet mod de udvendige tilslutninger, men i praksis, kan angriberen finde en måde at slutte sig til signalering netværk.

Ved SS7-netværk, kan du oprette forbindelse til alle steder i verden, for eksempel i et fattigt afrikansk land - og du får adgang skifter alle operatører i Rusland, USA, Europa og andre lande. Denne metode gør det muligt at lytte til enhver telefon i verden, selv om den anden side af kloden. Intercept indgående SMS enhver telefon også udføres elementære, samt balance overførsel via USSD-anmodning (for flere detaljer se tale Puzankova Sergei og Dmitry Kurbatov på hacker konference PHDays IV).

4. Tilslutning til kabel

Dokumenterne Edward Snowden blev kendt, at efterretningstjenesterne er ikke kun "officielt" lytte til telefonisk kommunikation via kontakter, men forbundet direkte til fiberOptagelse al trafik helt. Dette giver dig mulighed for at lytte til udenlandske operatører, der ikke giver en lytter officielt installere udstyr på deres børser.

Dette er sandsynligvis en temmelig sjælden praksis for international spionage. Da PBX i Rusland og så overalt er værd at lytte udstyr, er der ingen grund til at oprette forbindelse til fiberen. Måske sådan metode bør kun anvendes til at opsnappe og fange trafik i lokale netværk til lokale børser. For eksempel, for at optage samtaleanlægget i virksomheden, hvis de gennemføres inden den lokale PBX eller VoIP.

5. Installation Spyware Trojan

På husstandsniveau, at den nemmeste måde at lytte til brugerens samtale på mobiltelefonen til Skype og andre programmer - bare installere en trojansk på hans smartphone. Denne metode er tilgængelig for alle, kræver det ikke de beføjelser af statslige efterretningstjenester eller rettens afgørelse.

Oversøiske retshåndhævende myndigheder ofte købe specielle trojanere at brugen ingen kendte 0 dage-sårbarheder i Android og iOS for at installere programmerne. Disse trojanere er bestilt retshåndhævende myndigheder udvikler virksomheder som Gamma Group (Trojan FinFisher).

Russiske retshåndhævende myndigheder til at sætte trojanerne ikke meget mening, medmindre du ønsker at mulighed aktivere mikrofonen og optage smartphone, selvom brugeren taler på en mobil telefon. I andre tilfælde, med aflytning Copes Sorm. Derfor behøver de russiske særlige tjenester ikke aktivt at gennemføre trojanske heste. Men det er en favorit hacker værktøj til uformel brug.

Wives udspionere deres mænd, forretningsmænd studere aktiviteter konkurrenterne. I Rusland er den trojanske software almindeligt anvendt til aflytning vegne af private kunder.

Trojan er installeret på din smartphone på forskellige måder: gennem en falsk softwareopdatering gennem en e-mail med et falsk program, gennem en sårbarhed i Android eller i populære software iTunes typen.

Nye sårbarheder i programmer er bogstaveligt talt hver dag, og derefter langsomt tæt. For eksempel kan en trojansk installeret gennem FinFisher sårbarhed i iTunesAt Apple ikke er lukket 2008-2011-th. Gennem dette hul kan installeres på ofrets computer noget software fra Apple navn.

Måske, på din smartphone er allerede sat en trojansk. Du synes ikke, at batteriet smartphone nylig afladet lidt hurtigere end normalt?

6. Opdatering ansøgning

I stedet for at installere en særlig spyware Trojan angriber kan gøre mere klog: Vælg det program, du frivilligt installere på din smartphone, og derefter give ham fuld myndighed til at have adgang til telefonopkald, call optagelse og transmission af data til en ekstern server.

For eksempel kan det være et populært spil, som distribueres gennem de "venstre" mobile applikationer mapper. Ved første øjekast, de sædvanlige spil, men med funktionen af aflytning og registrering af samtaler. Meget praktisk. Bruger med hænderne gør det muligt for programmet at gå online, hvor det sender filerne til optage samtalen.

Alternativt kan det ondsindet program funktionalitet tilføjes som en opgradering.

7. Falske basestation

Falske basisstation, som har et stærkere signal end den reelle BS. På grund af dette, det opfanger abonnent trafik og giver dig mulighed for at manipulere data i telefonen. Det er kendt, at de falske basestationer i vidt omfang anvendes af de retshåndhævende myndigheder i udlandet.

I USA, populære modeller falsk BS kaldet StingRay.

Og ikke kun de retshåndhævende myndigheder anvender sådanne anordninger. For eksempel, forretningsmænd i Kina bruger ofte falsk BS for masse spamming til mobiltelefoner, der er placeret inden for en radius af hundrede meter omkring. Generelt Kinas produktion af "falske hundrede" sat i drift, således at de lokale butikker ikke er et problem at finde en lignende anordning, samlet lige på knæet.

8. hacking femtocells

miniature energibesparende mobile stationer at opfange trafik fra mobiltelefoner, der er inden for rækkevidde - For nylig er femtocells anvendes i nogle virksomheder. Sådan en femtocell giver dig mulighed for at optage telefonopkald alle ansatte i selskabet, før omdirigere opkald til basestationen mobiloperatører.

I overensstemmelse hermed for aflytning af telefon, du ønsker at installere en femtocell eller hacke den oprindelige femtocell operatør.

9. Mobil kompleks til fjernbetjening telefonaflytning

I dette tilfælde en radioantenne installeret i nærheden af abonnenten (arbejdsafstand til 500 meter). Retningsbestemt antenne, tilsluttet en computer, opfanger telefonsignaler, og efter brug det simpelthen taget væk.

I modsætning til falske femtocells eller Trojan er en ondsindet bruger behøver ikke at bekymre sig om, at at komme til stedet, og indstil femtocell, og derefter fjerne det (eller fjerne den trojanske, ikke et spor hacking).

Kapaciteter af moderne pc'er er tilstrækkelig til at optage GSM signal på en lang række frekvenser, og derefter knække krypteringen ved hjælp regnbue tavler (her teknologi beskrivelse Det er kendt fra en fagmand Karsten Zero).

Hvis du frivilligt bærer en universel bug automatisk indsamle et omfattende dossier på sig selv. Det eneste spørgsmål er, der får brug for denne sag. Men hvis det er nødvendigt, kan han få det nemt.